[BLOG] BitBastelei #665 – Mini-Kreissäge https://www.adlerweb.info/blog/2025/10/12/bitbastelei-665-mini-kreissaege/

Archiv der Kategorie: Restmüll

Alles, was sonst nicht passt

adlerweb // BitBastelei 2025-10-12 12:00:00

[BLOG] BitBastelei #665 – Mini-Kreissäge https://www.adlerweb.info/blog/2025/10/12/bitbastelei-665-mini-kreissaege/

adlerweb // BitBastelei 2025-10-12 12:00:00

[BLOG] BitBastelei #665 – Mini-Kreissäge https://www.adlerweb.info/blog/2025/10/12/bitbastelei-665-mini-kreissaege/

Werom das denn?

Wer im Internet schnell zahlen wollte hatte bisher die Auswahl zwischen Kreditkarte für Warenkäufe oder PayPal für Waren und Freunde – beides Dienste aus den USA. Nicht zuletzt wegen den von dort in letzter Zeit immer wieder eintreffenden Drohungen ist diese Abhängigkeit ein massives Risiko für den hiesigen Markt. Eigentlich müsste dringend eine europäische Alternative her, aber was bisher auf den Markt geworfen wurde, ist eher unausgegoren und technisch oft keine gute Idee.

Sofortüberweisung

Eines der ersten Alternativsysteme war der Dienst „Sofortüberweisung“, welcher in Deutschland gegründet wurde und aktuell zur Schwedischen Klarna-Bank gehört. Anders als der Name erwarten lässt, ist es keine direkte Überweisung, stattdessen muss man die Zugangsdaten für sein Bankkonto an den Dienstleister herausgeben. Eigentlich ein sicherheitstechnischer Albtraum, aber leider durch PSD2 erlaubt – selbst ein Gericht urteilte, dass Banken den Kunden nicht verbieten dürften ihre Zugangsdaten an Dritte weiterzugeben. Mit den Zugangsdaten gibt sich der Dienstleister als Kunde aus, loggt sich auf dem Bankkonto ein, lädt die letzten Kontobewegungen und offene Lastschriften herunter und wertet so aus, ob die Zahlung „wahrscheinlich“ funktionieren würde. Ist dem so wird die Überweisung beauftragt und dem Händler direkt bestätigt, dass die Transaktion erfolgreich war. Die Lösung ist mWn eine rein Deutsche Sache und beschränkt sich auf Zahlungen für Waren.

Giropay/iDEAL/…

Etwas besser machten es Systeme wie Paydirekt/Giropay (DE) oder iDEAL (NL). Statt seine Zugangsdaten an Dritte zu geben, wird man hier an seine Bank weitergeleitet. Diese führt die Zahlung aus und bestätigt dem Händler, dass das Geld raus ging. Der Händler bekommt das Geld erst Tage später. Auch hier konzentrierte man sich hauptsächlich auf den Kauf von Waren, mit Kwitt war es aber auch möglich Geld an andere Nutzende zu senden. Soweit mir bekannt aber nur per App, nicht über Webseite o.Ä.. Der große Nachteil: Es setzt nicht auf Stadards und funktioniert daher nur für teilnehmende Banken. iDEAL ist so in DE fast ausschließlich bei Direktbanken wie RaboDirect, bunq, N26, Triodos oder ING verfügbar. Giropay beschränkte sein Geschäft auf Deutschland und war hauptsächlich bei Sparkassen, Volks- und Raiffeisenbanken, der Postbank und Commerzbank verfügbar, wurde jedoch zum Jahresende 2024 eingestellt.

Wero

Ein Europäischer Ansatz ist nun Wero – „We Euro“. Hier sollen Zahlungen an zwischen allen angemeldeten Nutzenden möglich sein. Warenkäufe sollen ab 2026 mit Käuferschutz folgen. Man platziert sich recht direkt als Alternative zu PayPal, jedoch hat Wero wichtige Unterschiede:

- Senden ist nur über Handynummer oder E-Mail-Adresse möglich, nicht über einen separaten Benutzernamen

- Es können nur Beträge bis 1000€ verwendet werden, je nach Bank sogar weniger

- Es gibt eine Liste von Waren, welche mit Wero nicht bezahlt werden dürfen

Für einige Transaktionen ist der Dienst somit von vornherein nicht geeignet. Und für die anderen Fälle trifft man wieder auf ein altbekanntes Problem: Nur für teilnehmende Banken. Wenn sie denn mitmachen, so führte N26 z.B. Wero trotz Ankündigung teilzunehmen bisher gar nicht erst ein, Andere wie Comdirect stiegen gar komplett aus dem Projekt aus.

Hinzu kommt die Bedienbarkeit. Es gibt kein zentrales „Wero“, die Umsetzung ist den Banken überlassen. Dies führt zu einem Wildwuchs von Funktionen und Möglichkeiten. Einige Banken nutzen eine gemeinsame Wero-App. Versucht man diese mit anderen Banken zu nutzen wird man abgewiesen – man solle in der Banking-App schauen. Auch die Berechtigungen sehen unterschiedlich aus – während man teilweise die Handynummern oder E-Mail-Addressen manuell eintippen kann verlangen einige der Banking-Apps für die Nutzung von Wero einen Vollzugriff auf das Adressbuch des Gerätes und verweigern ohne den Dienst.

IMO

Wir brauchen eine europäische Alternative. Schnell. Einheitlich. Flächendeckend. Am Besten getrennt vom für Sicherheit und Benutzerfreundlichkeit eher wenig bekannten Bankensumpf. Wero schafft das in der aktuellen Form nicht. Die technischen Möglichkeiten für „etwas sinnvolles“ sind in meinem Augen an vielen Stellen schon da. Echtzeitüberweisungen (SEPA instant payment) für das Versenden von Geld sind verfügbar und bei allen Banken ab nächstem Monat Pflicht. Anfordern ist noch etwas dünn, da Bankeinzug – wenn auch normiert – fast nur in Deutschland genutzt wird und selbst hier viele Shops diese bisher nicht in Echtzeit an die Banken senden. Der Ansatz ist da, bei der Verbreitung müsste man nacharbeiten. Nach meiner Auffassung sollte ein freies EU-PayPal wie folgt aussehen:

- Jeder kann sich registrieren. Registrierte Nutzende können per App, Webseite und API ihre Transaktionen verwalten und Aktionen auslösen. So ist ein breiter Zugriff und Integration in Drittsoftware und Shops einfach möglich.

- Der Login nutzt für 2FA freie Lösungen wie TOTP, U2F und/oder WebAuthN/Passkeys. Für das Bestätigen von Transaktionen müsste man sich ggf. noch etwas ausdenken, da mWn keine der verfügbaren Techniken eine Transaktionsbindung beherrscht. Dies sollte aber immer ein freies, quelloffenes Verfahren sein.

- Es gibt im Konto übliche Funktionen wie das Blockieren von Kontakten.

- Man kann seine Geldquelle über alle gängigen Methoden wie SEPA Instant Payment (mit virtueller IBAN), Debit- und Kreditkarten, Lastschrift & Co verknüpfen – unabhängig davon ob die Bank teilnimmt oder nicht. Durch die breite Unterstützung kann man das System auch nutzen, während rein Europäische Lösungen noch nicht in der Breite verfügbar sind.

- Registrierte Nutzer können Geld senden oder anfordern. Als Gegenstelle kann Benutzername, E-Mail, Handynummer oder IBAN (nur senden) genutzt werden. Die Angabe von E-Mails und Handynummern ist dabei immer freiwillig und es lassen ich mehrere Einträge pro Konto verwalten. Ein Senden an EU-IBANs funktioniert auch, wenn die Gegenstelle nicht registriert ist. Zusätzlich kann man permanente oder temporär gültige Links zum Empfangen von Geld generieren, welche den Empfänger festlegen und Optional einen Betrag und Verwendungszweck enthalten.

- Wird Geld gesendet, wird die Transaktion erst bestätigt, wenn das Geld erfolgreich eingetroffen ist bzw. die Gegenseite die Transaktion bestätigt hat.

- Wird Geld angefordert, muss die Gegenstelle aktiv bestätigen. Man wird über mehrere wählbare Wege (App-Push, EMail, …) über die offene Transaktion informiert. Es gelten bei Annahme dieselben Anforderungen wie beim Senden.

- Transaktionen sollten unabhängig vom Zweck für alle legalen Fälle möglich sein. Also z.B. kein generelles Verbot für Transaktionen für den Kauf von Computerspielen ab 18 o.Ä., wie es aktuell bei vielen bestehenden Systemen der Fall ist.

Im Prinzip wäre es in großen Teilen eine andere, zentrale Oberfläche für Funktionen, welche ohnehin schon da sind. Um Anderen Geld zu senden gibt es schon Echtzeitüberweisung – nur ist es umständlich IBAN und ggf. Beträge immer manuell auszutauschen und sich für jede Bank in eine neue UI einarbeiten zu müssen. Ich bin gespannt, ob es irgendwann tatsächlich eine Europäische Alternative geben wird. So lange nicht heißt es für mich wohl leider weiter PayPal-Links weitergeben und hoffen, denn IBAN, EMail oder Handynummern möchte ich nun wirklich keinem diktieren müssen um danach festzustellen, dass deren Bank ohnehin nicht teilnimmt.

Von schlechtem Kupfer und langsamen Netzwerken

Vorgeschichte

(Diese Geschichte hatte ich mWn schon mal gepostet, aber offenbar nie hier im Blog. Ah well.)

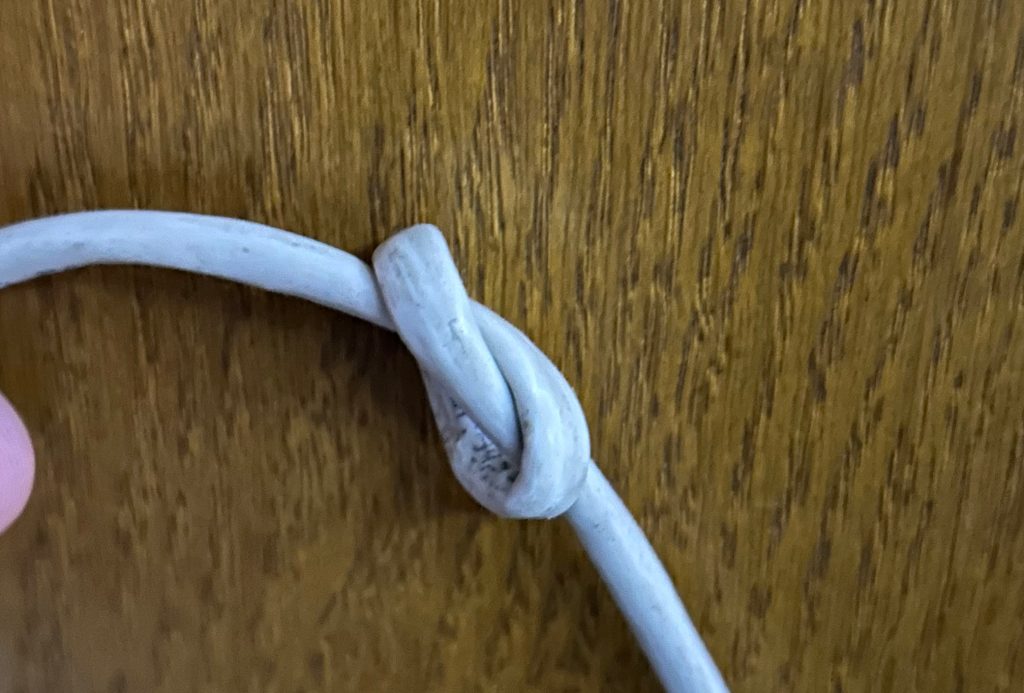

Nach einem kleinen Ausrutscher auf einem berüchtigten Auktionshaus hatte ich ein neues Gerät in der Hand, welches $vieldaten machen kann. Um die volle Leistung abzurufen bräuchte es mindestens einen Gigabit-Anschluss. Die Herausforderung: Weit weg von bestehender Infrastruktur. Sicher, die Strecke kann ein langes Patchkabel überbrücken, aber irgendwo knallt ja immer irgendwer die Tür zu – nicht hilfreich für die Lebensdauer einer solchen Wäscheleine.

Also einen Tag hingesetzt, eine Rolle halbwegs dünnes Verlegekabel aus dem Lager gegriffen und irgendwie versucht von A nach B zu bekommen. Am Ende ging es über mehrere Kabeltrassen, durch Wände und viel zu überfüllte Rohre zwischen Patchpanel und einer neuen Netzwerkdose. Knapp 28m stand schlussendlich auf dem Zettel. Der Kabeltester bestätigt: Alles Gut.

Moment, was?

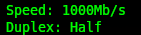

Also: Gerät dran, starten, konfigurieren und … warum hab ich nur 100MBit/s? Seltsam. Also mal schnell die Patchkabel durchgetauscht – immer noch nichts. Laptop dran? Gigabit. Ist das Gerät kaputt? Sollte nicht, aber zur Sicherheit nochmal Gerät direkt an den Laptop und: Gigabit. Laut anzeige zwar Half Duplex, aber das verbuche ich mal unter „Anzeigefehler“.

Fassen wir zusammen: Meine Strecke ist laut Kabeltest OK, mit dem Laptop bekomme ich Gigabit, mit dem Gerät aber nur 100MBit/s. Das Gerät scheint aber auch keine Fehlfunktion zu haben und funktioniert direkt mit dem Laptop verbunden fehlerfrei.

Ich hasse dieses Kupferzeugs -.-

Auf die Suche

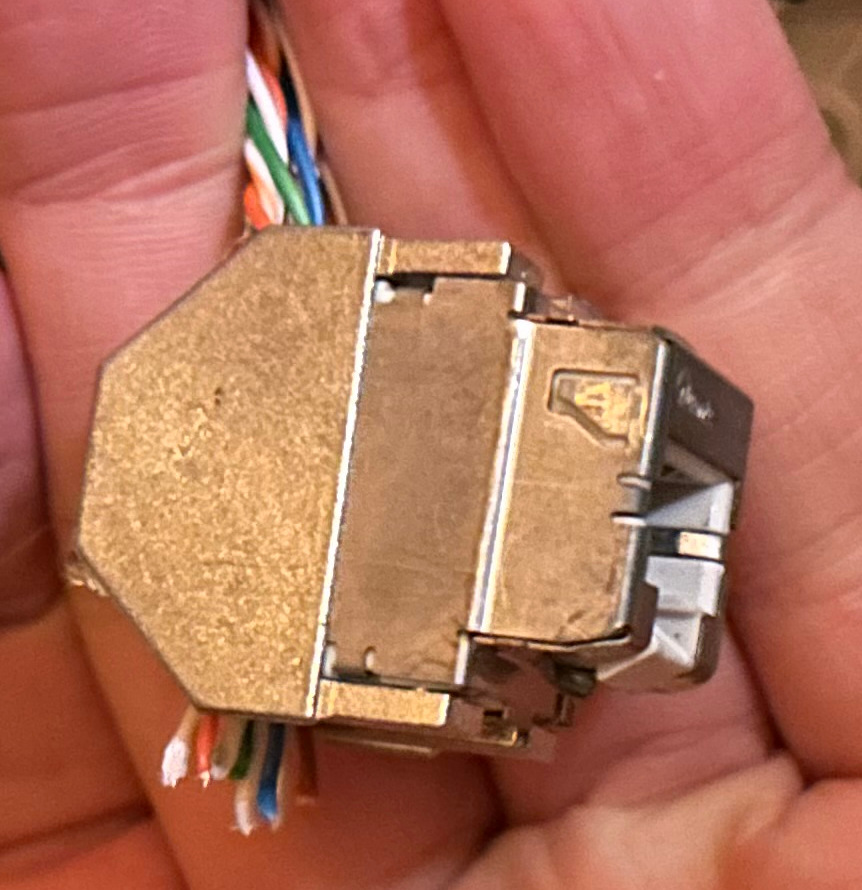

So komm ich nicht weiter, also ein besseres Messgerät geliehen, ich nenne es liebevoll „Dienstleisterfolterapparat“, denn neben Durchmessen der einzelnen Leitungen prüft dieses auch auf Dämpfung, Übersprechen & Co – also Alles das, was knallt, wenn irgendwo Irgendwer eine Leitung zwischendrin nicht fachgerecht „repariert“ oder behandelt hat. Nein, Isoband eigent sich nicht um ein versehentlich durchgeschnittenes Netzwerkkabel wieder zu richten. Und siehe da: Die Signalqualität auf dem Paar 3+6 passt nicht.

![[Testergebnisse]

1000BASE-T NO

100BASE-TX NO

10BASE-T YES

VoIP NO](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/sig02-1024x542.jpg)

![[1000BASE-T Ergebnisse]

SIGNAL LEISTUNG: FEHLER

Länge: 27.7m, OK

Wire-Map: 8+1 grade Striche, OK](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/sig01-1024x528.jpg)

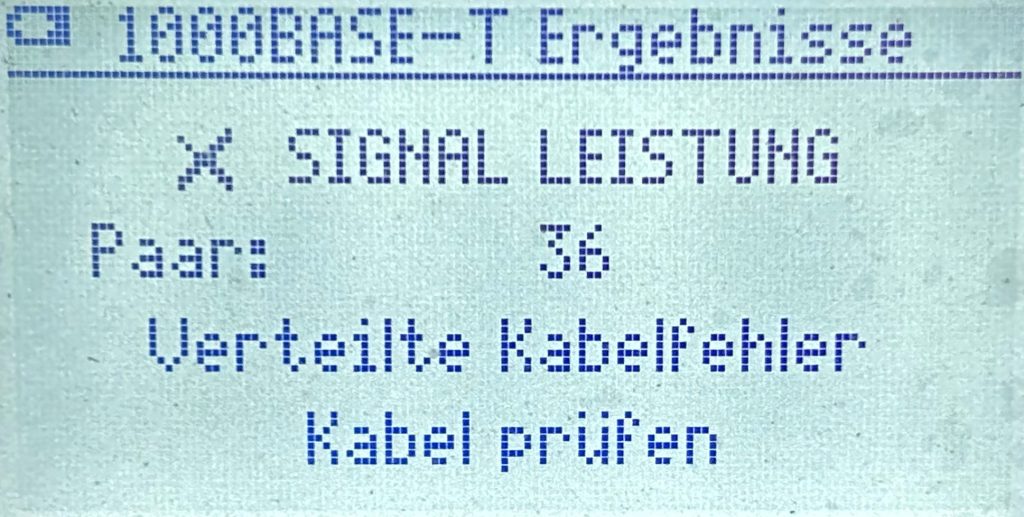

![[1000BASE-T Ergebnisse]

X SIGNAL LEISTUNG

Paar: 36

Verteile Kabelfehler

Kabel prüfen](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/sig03-1024x546.jpg)

OK, nicht gut. Und solche Fehler lassen sich leider – im Gegensatz zu Kurzschlüssen oder falsch geklemmten Leitern – auch nicht sinnvoll lokalisieren. Aber vielleicht hab ich ja irgendwo einen Fehler an den Enden gemacht. Also: Ab mit den Dosen, Neue drauf. Nope, weiter 3+6. Stochern wir mal rum, denn die Paare 3+6 und 1+2 sind je nach genutztem Farbkonzept miteinander getauscht. Technisch irrelevent, so lange man beide Seiten gleich macht, aber wenn wir die tauschen … jepp, der Fehler wandert und ist nun auf 1+2. Ich kann also sehr sicher sagen, dass das in diesem Fall grüne Adernpaar einen Fehler hat. Mist.

![[1000BASE-T Ergebnisse]

X SIGNAL LEISTUNG

Paar: 12

Verteilte Kabelfehler

Kabel prüfen](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/IMG_5458s-1024x524.jpg)

Vollkabeleingrenzung

Das Kabel ist also kaputt. Eventuell zu stark dran gezogen? Was geknickt? Hilft alles nichts, die Strecke ist für die Tonne. Oder zumindest etwas. Auf halber Strecke liegt eine gut zugängliche Stelle, von der aus es jeweils in viel zu überfüllten Kabelführungen verschwindet. Zum Verteiler kann man mit etwas Angeln vielleicht noch was werfen, zur Endgerät bin ich mir nicht sicher, ob die bröckelnden Leerrohre einen Kabeltausch noch überleben. Augen zu, durchgeknipst und in Richtung Verteiler eine Buchse draufgesetzt.

![[1000BASE-T Ergebnisse]

SIGNAL LEISTUNG: FEHLER

Länge: 13.4m, OK

Wiremap OK](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/IMG_5452s-1024x569.jpg)

Bingo! Da ist der Fehler! Ärgerlich, aber machbar. Wobei es mich ehrlich gesagt wundert, denn die Rolle stand beim Zeihen am Verteiler, diese Strecke wurde also am wenigsten Belastet. Aber immerhin heißt das ja, dass die andere Richtung OK ist. Oder? ODER?

![[1000BASE-T Ergebnisse]

SIGNAL LEISTUNG: FEHLER

Länge: 17.7m

Wiremap OK](https://www.adlerweb.info/blog/wp-content/uploads/2024/12/IMG_5455s-1024x535.jpg)

Was zum.

Zwei Richtungen, beide Fehlerhaft. Langsam Zweifel ich an meinem Verstand. Zur Sicherheit mal eine andere Strecke im Gebäude gemessen – ja, das Messgerät kann auch Haken verteilen. Also muss da wirklich was kaputt sein. Aber wie? Einen Kabelbruch lass ich mir ja gefallen, aber zwei? Je auf dem gleichen Aderpaar? Während die Anderen jeweils nicht betroffen sind? I doubt it.

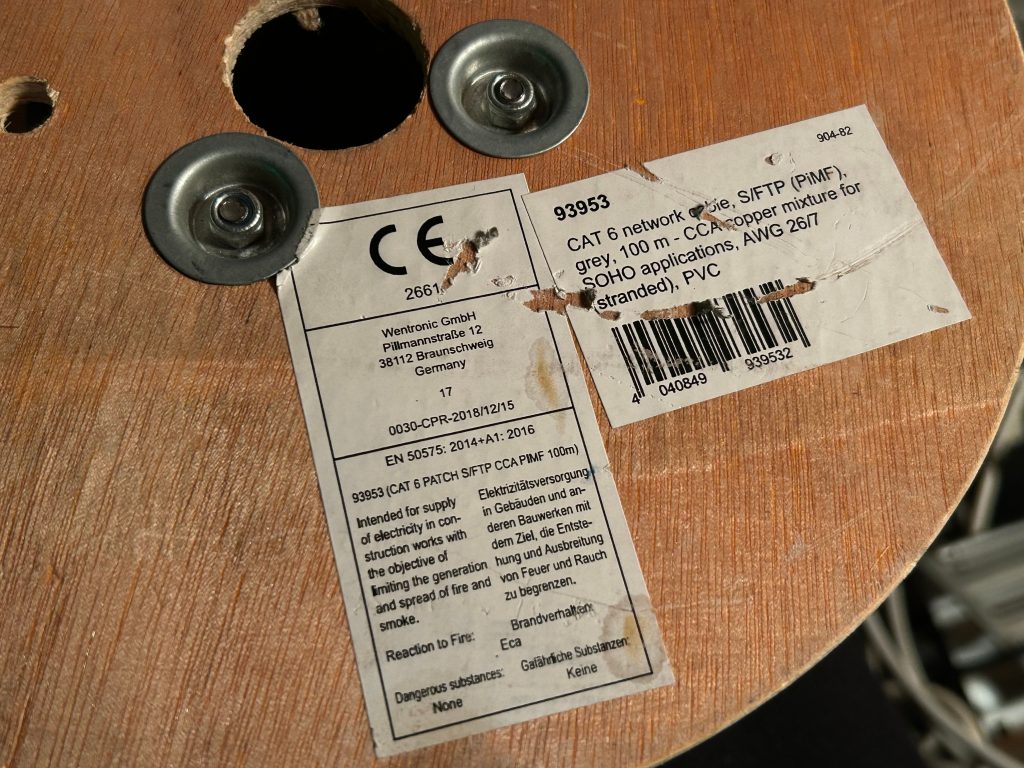

Die Rolle steht noch am Verteiler, also werfen wir mal einen Blick auf das Etikett.

CAT6. S/FTP. PiMF. Soweit gut. Das CCA macht zwar ein paar Falten auf der Stirn, aber auf so kurzer Strecke? Meh, sollte trotzdem funktionieren. Andererseits gehen mir auch die Ideen aus. Schnell den Rest von der Rolle geschnappt und einfach mal Buchsen drauf – außer Abrollen hat das also keine mechanische Belastung gesehen. WOLLT IHR MICH VERSCHEIẞERN? Auch das frische Stück Kabel direkt von der Rolle hat auf dem selben Aderpaar einen Fehler.

Ob das jetzt ein Herstellfehler oder Altersschwäche ist kann ich nicht mehr nachvollziehen. Die Rolle lag knapp 6 Jahre in der Ecke. Vermutlich ist es mir bisher nicht aufgefallen, da ich diese nur für Steuerungen genutzt habe, die weniger Anspruchsvoll sind. Tatsächlich habe ich beim Prüfen der Logs aber feststellen können, dass eine 1-Wire-Strecke mit diesem Kabel gebaut wurde, welche tatsächlich schon in der Vergangenheit durch hohe Fehlerraten auffällig geworden ist. Da die Anlage in der Nähe von elektrischen Großverbrauchern ist, hatte ich die Fehler immer darauf geschoben, aber es ist tatsächlich auch bei der installation genau dieses Aderpaar betroffen.

Nun darf ich also die komplette Strecke einmal neu ziehen. Oder es zumindest versuchen. Diesmal wird die Rolle aber vorab getestet, denn offenbar kann man sich nicht mal drauf verlassen, dass ein Kabel funktionsfähig auf einer Rolle ist.

BitBastelei #619 – Virtualisierungs- und Containerverwaltung mit Incus

(251.2 MB) 00:37:31

2024-11-24 11:00 🛈Auf Servern kommt heutzutage meist Virtualisierung oder Container zum Einsatz um mehrere Dienste parallel zu betreiben. Zur Verwaltung kommen dabei oft kommerzielle Lösungen wie VMWare vCenter oder Proxmox zum Einsatz. Als Alternative hatte ich vor langer Zeit schon libvirt gezeigt, die Verwaltung ist jedoch von nicht-freien Betriebssystemen mühsam. Das auf dem LXC-Projekt stammende Incus verfolgt einen ähnlichen Ansatz und kann sowohl die auf libvirt und Proxmox bekannte Virtualisierung per Qemu/KVM als auch LXC-Container verwalten. Dank einer optionalen Web-UI kann die anschließende Verwaltung per Browser erfolgen.

Inhalt

- 00:00 Virtualisierungsverwaltungen

- 03:00 LXC, LXD und Incus

- 05:47 Installation Incus unter Debian per Backports

- 08:41 Initiale Konfiguration

- 13:06 Webinterface und Zabbly-Repository

- 14:28 Zertifikat für WebUI erstellen

- 16:25 ISO-Dateien verwalten

- 17:22 Container aus Base-Image erstellen und verwalten

- 22:36 VM aus Base-Image erstellen und verwalten

- 24:25 Windows-ISO vorbereiten und VM erstellen

- 35:01 Fazit

Links zum Thema

Transparenz:

Incus ist freie Software.

BitBastelei #584 – Canon EOS M6 Mk II – Funktionen, praktisches Zubehör und Einschränkungen

(2 GB) 00:29:38

2024-03-24 11:00 🛈Vor einiger Zeit hatte ich eine meiner Kameras bei einem „Upsi“ irreperabel beschädigt. Seit dem war immer ein Auge auf Auktionen für Gebrauchtware, welche grob zu meinen Wünschen passt. Nun habe ich eine EOS M6 Mk II von Canon für einen sehr guten Preis geschossen. An vielen Stellen nicht unbedingt das, was ich haben wollte, aber schauen wir mal, was die Kamera so kann und wo die Fallstricke liegen.

Inhalt

- 00:00 Vorgeschichte

- 00:42 Feature-Wunschliste

- 03:56 Kandidat: Sony ?6300

- 04:47 EOS M6 Mark II / Kamerabegriffe

- 09:24 M6MKII Aufbau und Zubehör

- 19:34 M6MKII Bedienung

- 24:25 M6MKII Nachteile

- 27:30 Fazit

Fehler und Ergänzungen

- 14:47 Vorsicht: Aufnahmen sind auch mit Netzteil begrenzt. Zudem überhitzt die Kamera bei zu langer Nutzung des Aufnahmemodus.

Links zum Thema

- Sony ?6300 @ Amazon *

- EOS M6 MK II @ Amazon *

- DR-E17 Netzteil @ Amazon *

- DR-E17 Netzteil @ AliExpress

- EOS M Adapter @ Amazon *

- EOS M Adapter @ AliExpress *

Transparenz

Das Gerät wurde selbst gekauft und bezahlt. In der Videobeschreibung sind Affiliate-Links zu Produkten, welche im Video zu sehen sind. Durch Nutzung dieser Links erkennt der Händler, dass Ihr über meine Seite zu ihnen gefunden habt. Ich werde prozentual an hierüber erzielten Umsätzen beteiligt, die Preise ändern sich hierdurch für Käufer*innen nicht.

Achtung: Die Links sollten nur als Startpunkt dienen. Bitte vergleicht die aktuellen Preise und Angebote. Insbesondere bei den Kameras würde ich für Hobbyisten eher zu gebrauchten Geräten raten.

BitBastelei #570 – Graylog: Fehler- und Systemmeldungen zentral erfassen

(254.3 MB) 00:24:26

2023-12-17 11:00 🛈Log-Dateien und Fehlermeldungen sind eine der wichtigsten Informationsquellen, wenn man Fehler finden oder einen Ablauf nachverfolgen will. Kompliziert wird es, wenn Systeme ihre Logs z.B. bei einem Neustart automatisch löschen, oder man Prozesse prüfen will, welche sich über mehrere Geräte erstrecken. In diesem Fall können zentrale Log-Server eine wichtige Hilfe sein um diese Daten an einer Stelle zusammenzutragen, auch über einen Neustart hinaus zu speichern und einfach durchsuchbar zu machen. Ein recht verbreitetes System, welches in großen Teilen als freie Software verfügbar ist, ist Graylog. Wie man dies installiert und mit Daten beschickt soll dann heute Thema sein.

Inhalt

- 00:00 Lokales Logging

- 03:14 Graylog

- 05:11 Installation mit Docker-Compose

- 09:10 MongoDB Hardwareeinschränkungen

- 10:19 WebUI

- 11:35 Inputs

- 12:56 Syslog-Quellen

- 14:42 Indices und Aufbewahrungsdauer

- 15:34 Eigene Scripte mit GELF

- 16:55 System-Logs per Filebeat

- 21:25 Meldungen durchsuchen

- 22:50 Fazit

Links zum Thema

Transparenz

Die gezeigten Teile sind freie Software und können von jedem kostenlos genutzt werden. Ich nutze Graylog selbst und hatte zum Zeitpunkt des Videos sonst keinen Kontakt zur Firma hinter dem Produkt.

adlerweb // BitBastelei 2023-06-09 20:33:10

Versuchte Vergewaltigung, Rassismus

Was man die nächsten Tage nicht durch gewisse Netze gehen sehen wird: In #Boppard #Udenhausen haben zwei Männer ein Mädchen belästigt und versucht ihr das Oberteil wegzureißen. Ein Radfahrer ging dazwischen. Fing sich zwar nen Schlag ins Gesicht ein, konnte aber immerhin dafür sorgen, dass die Täter die Flucht ergriffen. Den Radfahrer dürften einige Bevölkerungsgruppen als "nicht Deutsch genug" einstufen – das passt dann nicht so ganz ins Weltbild.

Neujahrsabend in Nebenhausen

(Satire in Anlehnung an Stenkelfeld)

Nebenhausen, 31. Dezember, 18:09 Uhr

In der Einfamilienhaussiedlung Bienenberg lässt der kleine Kevin drei Knallerbsen in der Einfahrt des Elternhauses zerplatzen. Neujahrsstimmung breitet sich aus. Die Freude ist groß.

Nebenhausen, 18:10

Beim Rauslassen der Katze beobachtet Nachbar Herbert B. die provokante Knalleroffensive im Nebenhaus. Umgehend begibt er sich zum Gertenschuppen, in dem Restbeständen des Jahrtausendwechsels noch in einer Schubkarre lagern.

Nebenhausen, 18:42

Herbert B. hat eine Tüte mit den Überresten unzähliger Mini-Böller Deutscher Herstellung entdeckt und ins Freie verfrachtet. Grimmig sortiert er zerbröselte Exemplare heraus und beginnt damit die Lunten der Reste anzuzünden.

Unter-Ober-Neustadt bei Nebenhausen, 18:51

In der Polizeidienststelle Unter-Ober-Neustadt gehen erste Besorgte Anrufe über unklare Explosionen ein. Der Diensthabende Wachtmeister Mayer wiegelt ab: Vorzeitige Detonationen seien normal, außerdem ist der einzige Kollege Schmidt grade Abendessen kaufen. Kann man nichts machen.

Nebenhausen, 19:04

Torben L. unterbricht das Abendessen um seinen Beitrag zum beginnenden Jahr zu leisten. Das Schmidt’sche Knallen wird alsbald durch extra aus dem Ausland bestellte Superböller ergänzt.

Nebenhausen, 19:11

Auch Timo N. bereitet sich auf seinen Einsatz vor. Ein Konstrukt aus Gewebeband, Polenböllern und diversen Chemikalien soll den Jahreswechsel unvergesslich machen und findet den Weg auf die Grundstücksmauer. Dummerweise ohne Feuerzeug, also nochmal suchen.

Nebenhausen, 19:16

Durch die ständigen Knallgeräusche fühlt sich Nadine Becker aus der Nachbarstraße beim Genuss des Senders RTL gestört. Aus der Handschuh-Schublade neben dem Hauseingang greift sie eine Leuchtpistole osteuropäischer Herstellung, welche Sie für Notfälle gekauft hat. Durch einen gezielten Schuss in dem Himmel verleit sie ihrem Unmut ausdruck.

Nebenhausen, 19:17

Das taghelle Flackern der offenbar etwas stärkeren Leuchtmunition erweckt das Interesse des kleinen Justin. Gemeinsam mit Freund Maurice schleichen sie sich über den Garten zum Haus von Timo N und entwenden dessen Eigenbausprengsatz.

Nebenhausen, 19:23

Torben und Maurice Zünden die Lunte, versenken das Konstrukt in einem zum Abwassersystem gehördenden Schacht und treten dir Flucht an. Den Deckel des Schachtes haben Betrunkene schon vor einigen Wochen abgehoben, durch die Weihnachtszeit konnte die Straßenmeisterei diesen noch nicht ersetzen. Kann man nix machen.

Nebenhausen, 19:24

Die Druckwelle der Detonation lößt einen Tsunami aus Kloschüssel, Waschbecken und Dusche des Alkoholikers Fritz aus, welcher seinen wohlverdienten Katerschlaf auf eben jenem Thron verbrachte. Ein kurzer Blick auf die drei Armbanduhren zeigt: Japp, ein Zeiger ist auf der Null. Vermutlich. Wankend begibt er sich zum Kleiderschrank mit Errungenschaften seiner Bundeswehrzeit um traditionsgemäß mit einer Übungshandgranate des Typs DM58 das neue Jahr zu begrüßen.

Nebenhausen, 19:59

Nachdem Fritz erfolgreich das Bier weggeworfen und einen guten Schluck aus der Handgranate genommen hat wird Nebenhausen von einer lauten Detonation erschüttert. Wachtmeister Mayer wirft einen kurzen Blick von seiner BILD-Zeitung – seltsame Uhrzeit, aber kann man nix machen.

Nebenhausen, 20:01

Beim Ausräumen der Spülmaschine durch den Knall erschreckt lässt Nachbarin Erna W. eine ihrer guten Meißen-Tassen fallen, welche einen teuren Scherbenhaufen auf dem Fußboden hinterlässt. Umgehend begibt sie sich ins Freie um nach dem Rechten zu sehen.

Nebenhausen, 20:05

Die Sirenen des Ortes treten in Aktion. Die Feuerwehr wird aufgefordert die Überreste des Akholikers Fritz im entstandenen Krater zusammenzusuchen. Der Rettungsdienst atmet nach der Funkdurchsage auf – doch kein zusätzliches Bett nötig.

Nebenhausen, 20:09

Der 85-jährige Kriegsveteran August R. interpretiert das Sirenensignal fälchlicherweise als anstehender Luftschlag. In einem verzweifelten Versuch die Region als bereits Zerstört darzustellen zündet er das Darstellungsmittel DM 25 elektrisch. Der 39kg schwere Prototyp erzeugt alsbald den Anschein einer Atombombenexplosion. Die 90m hohe und 45m breite Rauchwolke wäre sicher imposant, wenn man sie nach dem vorherigen Lichtblitz denn noch sehen könnte.

Nebenhausen, 21:50

In einer eilig einberufenen Pressekonferenz bedauern die Gesundheits-, Verkehrs- und Justizminister die massiven Zerstörungen in Nebenhausen sowie den angrenzenden Orten. Es handele sich um einen tragischen Unfall, welcher jedoch keine Auswirkungen auf die Verfügbarkeit von Böllern oder anderen Freiheiten der Bürger haben werde. Die angrenzende Autobahnbrücke werde in den nächsten Wochen durch ein Provisorium ersetzt. Die Bahnstrecke wird aus Kostengründen nicht wiederaufgebaut.